ทำไมเฟิร์มแวร์ UEFI ของพีซีของคุณจึงต้องการการอัพเดทด้านความปลอดภัย

Microsoft เพิ่งประกาศ Project Mu ซึ่งสัญญาว่าจะ "เฟิร์มแวร์เป็นบริการ" บนฮาร์ดแวร์ที่รองรับ ผู้ผลิตพีซีทุกคนควรรับทราบ พีซีต้องการการปรับปรุงความปลอดภัยของเฟิร์มแวร์ UEFI และผู้ผลิตพีซีทำงานได้ไม่ดีในการนำเสนอ.

เฟิร์มแวร์ UEFI คืออะไร?

พีซีสมัยใหม่ใช้เฟิร์มแวร์ UEFI แทน BIOS ดั้งเดิม เฟิร์มแวร์ UEFI เป็นซอฟต์แวร์ระดับต่ำที่เริ่มต้นเมื่อคุณบูตพีซี เป็นการทดสอบและเริ่มต้นฮาร์ดแวร์ของคุณทำการกำหนดค่าระบบระดับต่ำบางส่วนจากนั้นบู๊ตระบบปฏิบัติการจากไดรฟ์ภายในของคอมพิวเตอร์หรืออุปกรณ์บู๊ตอื่น.

อย่างไรก็ตาม UEFI นั้นซับซ้อนกว่าซอฟต์แวร์ BIOS รุ่นเก่าเล็กน้อย ตัวอย่างเช่นคอมพิวเตอร์ที่มีโปรเซสเซอร์ Intel มีสิ่งที่เรียกว่า Intel Management Engine ซึ่งโดยทั่วไปเป็นระบบปฏิบัติการขนาดเล็ก มันทำงานแบบขนานกับ Windows, Linux หรือระบบปฏิบัติการใดก็ตามที่คุณใช้บนคอมพิวเตอร์ของคุณ ในเครือข่ายองค์กรผู้ดูแลระบบสามารถใช้คุณสมบัติต่างๆใน Intel ME เพื่อจัดการคอมพิวเตอร์ของตนจากระยะไกล.

UEFI ยังมีโปรเซสเซอร์“ microcode” ซึ่งเป็นเหมือนเฟิร์มแวร์สำหรับโปรเซสเซอร์ของคุณ เมื่อคอมพิวเตอร์บู๊ตเครื่องจะทำการโหลดไมโครโค้ดจากเฟิร์มแวร์ UEFI คิดเหมือนเป็นล่ามที่แปลคำแนะนำซอฟต์แวร์เป็นคำแนะนำฮาร์ดแวร์ที่ทำบน CPU.

ทำไมเฟิร์มแวร์ UEFI จึงต้องการการอัพเดทด้านความปลอดภัย

ไม่กี่ปีที่ผ่านมามีการแสดงซ้ำ ๆ ว่าทำไมเฟิร์มแวร์ UEFI ต้องการการปรับปรุงความปลอดภัยทันเวลา.

เราทุกคนได้เรียนรู้เกี่ยวกับ Specter ในปี 2561 แสดงให้เห็นถึงปัญหาทางสถาปัตยกรรมที่รุนแรงกับซีพียูสมัยใหม่ ปัญหาเกี่ยวกับสิ่งที่เรียกว่า“ การประมวลผลแบบเก็งกำไร” หมายถึงโปรแกรมสามารถหลีกเลี่ยงข้อ จำกัด ด้านความปลอดภัยมาตรฐานและอ่านส่วนที่ปลอดภัยของหน่วยความจำ แก้ไขเป็น Specter เพื่ออัปเดต microcode CPU เพื่อให้ทำงานได้อย่างถูกต้อง นั่นหมายความว่าผู้ผลิตพีซีต้องอัปเดตแล็ปท็อปและเดสก์ท็อปพีซีทั้งหมดและผู้ผลิตแผงวงจรหลักต้องอัปเดตเมนบอร์ดทั้งหมดด้วยเฟิร์มแวร์ UEFI ใหม่ที่มีไมโครโค้ดที่อัปเดต พีซีของคุณไม่ได้รับการป้องกันอย่างเพียงพอจาก Spectre เว้นแต่ว่าคุณได้ติดตั้งการอัปเดตเฟิร์มแวร์ UEFI AMD ยังได้เปิดตัวการอัปเดตไมโครโค้ดเพื่อปกป้องระบบที่มีโปรเซสเซอร์ AMD จากการโจมตีของ Specter ดังนั้นนี่ไม่ใช่เพียงเรื่องของ Intel.

Management Engine ของ Intel พบข้อบกพร่องด้านความปลอดภัยบางอย่างที่อาจทำให้ผู้โจมตีที่เข้าใช้งานเครื่องคอมพิวเตอร์แตกซอฟต์แวร์ Management Engine หรือให้ผู้โจมตีที่เข้าถึงจากระยะไกลทำให้เกิดปัญหา โชคดีที่การโจมตีระยะไกลส่งผลกระทบต่อธุรกิจที่เปิดใช้งาน Intel Active Management Technology (AMT) เท่านั้นดังนั้นผู้บริโภคทั่วไปจึงไม่ได้รับผลกระทบ.

นี่เป็นเพียงตัวอย่างเล็ก ๆ น้อย ๆ นักวิจัยได้แสดงให้เห็นว่ามันเป็นไปได้ที่จะใช้เฟิร์มแวร์ UEFI ในพีซีบางเครื่องโดยใช้มันเพื่อเข้าถึงระบบอย่างลึกซึ้ง พวกเขาได้สาธิต ransomware แบบถาวรที่เข้าถึงเฟิร์มแวร์ UEFI ของคอมพิวเตอร์และวิ่งจากที่นั่น.

อุตสาหกรรมควรจะอัปเดตเฟิร์มแวร์ UEFI ของคอมพิวเตอร์ทุกเครื่องเหมือนกับซอฟต์แวร์อื่น ๆ เพื่อช่วยป้องกันปัญหาเหล่านี้และข้อบกพร่องที่คล้ายกันในอนาคต.

กระบวนการอัปเดตแตกสลายมานานอย่างไร

กระบวนการอัปเดต BIOS เป็นระเบียบตลอดไป - มานานก่อน UEFI ตามเนื้อผ้าคอมพิวเตอร์ที่จัดส่งมาพร้อมกับ BIOS โรงเรียนเก่าและน้อยกว่าอาจผิดไป ผู้ผลิตพีซีอาจจัดส่งอัพเดต BIOS เล็กน้อยเพื่อแก้ไขปัญหาเล็กน้อย แต่คำแนะนำทั่วไปคือหลีกเลี่ยงการติดตั้งถ้าพีซีของคุณทำงานอย่างถูกต้อง คุณมักจะต้องบูตจากไดรฟ์ DOS ที่สามารถบู๊ตได้เพื่ออัปเดตไบออสและทุกคนได้ยินเรื่องราวการอัพเดต BIOS ที่ล้มเหลวและการต่อประสานพีซีทำให้ไม่สามารถบูตได้.

สิ่งต่าง ๆ มีการเปลี่ยนแปลง เฟิร์มแวร์ UEFI ทำอะไรได้มากกว่ามากและ Intel ได้เปิดตัวการอัปเดตใหญ่ ๆ หลายอย่างเช่น CPU microcode และ Intel ME ในช่วงไม่กี่ปีที่ผ่านมา เมื่อใดก็ตามที่ Intel เผยแพร่การอัปเดตดังกล่าว Intel ทั้งหมดสามารถทำได้คือ“ ถามผู้ผลิตคอมพิวเตอร์ของคุณ” ผู้ผลิตคอมพิวเตอร์หรือผู้ผลิตเมนบอร์ดของคุณหากคุณสร้างพีซีของคุณเอง - จะต้องใช้รหัสจาก Intel และรวมเข้ากับเฟิร์มแวร์ UEFI ใหม่ รุ่น พวกเขาต้องทดสอบเฟิร์มแวร์ โอ้และผู้ผลิตแต่ละรายจะต้องทำขั้นตอนนี้ซ้ำสำหรับพีซีทุกเครื่องที่จำหน่ายเนื่องจากมีเฟิร์มแวร์ UEFI ที่แตกต่างกัน มันเป็นงานที่ทำด้วยมือซึ่งทำให้โทรศัพท์ Android ยากที่จะอัพเดทในอดีต.

ในทางปฏิบัติหมายความว่าบ่อยครั้งที่ใช้เวลานานหลายเดือนกว่าจะได้รับการอัปเดตความปลอดภัยที่สำคัญซึ่งต้องส่งผ่านทาง UEFI หมายความว่าผู้ผลิตอาจยักและปฏิเสธที่จะอัปเดตพีซีที่มีอายุเพียงไม่กี่ปี และแม้ว่าผู้ผลิตจะปล่อยการอัพเดตการอัพเดทเหล่านั้นมักจะฝังอยู่ในเว็บไซต์สนับสนุนของผู้ผลิตนั้น ผู้ใช้พีซีส่วนใหญ่จะไม่พบการอัปเดตเฟิร์มแวร์ UEFI ที่มีอยู่และติดตั้งดังนั้นข้อบกพร่องเหล่านี้จึงอยู่ในพีซีที่มีอยู่เป็นเวลานาน และผู้ผลิตบางรายยังคงให้คุณติดตั้งการอัปเดตเฟิร์มแวร์โดยการบู๊ตเข้า DOS เป็นครั้งแรกเพื่อทำให้มันซับซ้อนเป็นพิเศษ.

สิ่งที่ผู้คนกำลังทำเกี่ยวกับมัน

เป็นระเบียบ เราต้องการกระบวนการที่คล่องตัวซึ่งผู้ผลิตสามารถสร้างการอัปเดตเฟิร์มแวร์ UEFI ใหม่ได้ง่ายขึ้น เราต้องการกระบวนการที่ดีกว่าสำหรับการปล่อยการอัปเดตเหล่านั้นเพื่อให้ผู้ใช้สามารถติดตั้งได้โดยอัตโนมัติบนพีซีของพวกเขา ตอนนี้กระบวนการทำงานช้าและทำเอง - ควรรวดเร็วและอัตโนมัติ.

นั่นคือสิ่งที่ Microsoft พยายามทำกับ Project Mu นี่คือวิธีที่เอกสารทางการอธิบาย:

Mu สร้างขึ้นจากแนวคิดที่ว่าการจัดส่งและการบำรุงรักษาผลิตภัณฑ์ UEFI เป็นการทำงานร่วมกันอย่างต่อเนื่องระหว่างพันธมิตรจำนวนมาก นานเกินไปอุตสาหกรรมได้สร้างผลิตภัณฑ์โดยใช้รูปแบบ "ฟอร์ก" รวมกับคัดลอก / วาง / เปลี่ยนชื่อและกับผลิตภัณฑ์ใหม่แต่ละภาระการบำรุงรักษาเติบโตในระดับที่การปรับปรุงที่ใกล้เป็นไปไม่ได้เนื่องจากต้นทุนและความเสี่ยง.

Project Mu คือการช่วยผู้ผลิตพีซีในการสร้างและทดสอบอัปเดต UEFI ได้เร็วขึ้นโดยปรับปรุงกระบวนการพัฒนา UEFI และช่วยให้ทุกคนทำงานร่วมกัน หวังว่านี่จะเป็นส่วนที่ขาดหายไปเนื่องจาก Microsoft ทำให้ผู้ผลิตพีซีส่งการอัปเดตเฟิร์มแวร์ UEFI ไปยังผู้ใช้โดยอัตโนมัติได้ง่ายขึ้น.

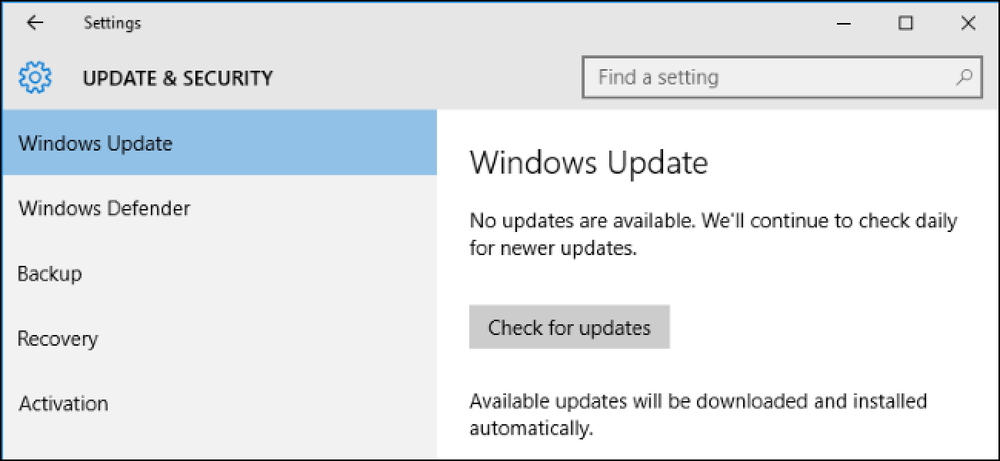

โดยเฉพาะ Microsoft ให้ผู้ผลิตพีซีออกการอัปเดตเฟิร์มแวร์ผ่านทาง Windows Update และได้จัดทำเอกสารเกี่ยวกับเรื่องนี้ตั้งแต่อย่างน้อยปี 2017 Microsoft ยังประกาศการอัพเดทเฟิร์มแวร์คอมโพเนนต์ โมเดลโอเพนซอร์ซที่ผู้ผลิตสามารถใช้อัปเดต UEFI และเฟิร์มแวร์อื่น ๆ ได้ในเดือนตุลาคม 2561 หากผู้ผลิตพีซีเข้ามามีส่วนร่วมพวกเขาสามารถส่งมอบการอัปเดตเฟิร์มแวร์แก่ผู้ใช้ทุกคนได้อย่างรวดเร็ว.

นี่ไม่ใช่แค่ Windows เท่านั้น บน Linux ผู้พัฒนาพยายามทำให้ผู้ผลิตพีซีสามารถออกการอัปเดต UEFI ด้วย LVFS ซึ่งเป็นบริการเฟิร์มแวร์ของ Linux Vendor ผู้จำหน่ายพีซีสามารถส่งการอัปเดตและจะปรากฏขึ้นเพื่อดาวน์โหลดในแอปพลิเคชันซอฟต์แวร์ GNOME ซึ่งใช้กับ Ubuntu และลินุกซ์อื่น ๆ ความพยายามนี้ย้อนหลังไปถึงปี 2558 ผู้ผลิตพีซีอย่าง Dell และ Lenovo ได้เข้าร่วม.

โซลูชันเหล่านี้สำหรับ Windows และ Linux มีผลมากกว่าการอัปเดต UEFI ด้วยเช่นกัน ผู้ผลิตฮาร์ดแวร์สามารถใช้เพื่ออัปเดตทุกอย่างจากเฟิร์มแวร์เมาส์ USB ไปเป็นเฟิร์มแวร์โซลิดสเตทไดรฟ์ในอนาคต.

เมื่อ SwiftOnSecurity ใส่เมื่อพูดถึงปัญหาเกี่ยวกับเฟิร์มแวร์โซลิดสเตทและการเข้ารหัสการอัพเดตเฟิร์มแวร์จึงน่าเชื่อถือ เราต้องคาดหวังให้ดีขึ้นจากผู้ผลิตฮาร์ดแวร์.

การอัพเดตเฟิร์มแวร์นั้นเชื่อถือได้ ฉันได้เริ่มต้นการอัพเดท BIOS ของ Dell อย่างน้อย 3,000 ครั้งโดยมีความล้มเหลวเพียงครั้งเดียวและพีซีเครื่องเก่านั้นมีบริการแล้วสำหรับความล้มเหลว.

คิดใหม่ในสิ่งที่คุณคิดว่าเป็นไปไม่ได้ การให้บริการเฟิร์มแวร์นั้นเป็นไปไม่ได้หรือมีความเสี่ยง มันต้องการคนที่ต้องการดีกว่า.

- SwiftOnSecurity (@SwiftOnSecurity) 6 พฤศจิกายน 2018

เครดิตรูปภาพ: Intel, Natascha Eibl, kubais / Shutterstock.com.