สิ่งที่ Dropbox Hack สามารถสอนคุณเกี่ยวกับสถานะความปลอดภัยของเว็บ

ในสัปดาห์ที่ผ่านมา Dropbox ทำข่าวบนแฮ็คที่เห็น ที่อยู่อีเมลและรหัสผ่านของบัญชี Dropbox 68 ล้านบัญชีถูกบุกรุก. สำหรับผู้ใช้ Dropbox รายนี้เป็นเรื่องที่น่ากังวลโดยเฉพาะอย่างยิ่งหากคุณเก็บอะไรไว้ใน Dropbox ไม่ว่าจะเป็นเรื่องส่วนตัวหรือสำหรับการทำงาน.

คุณสามารถเข้าถึงภาพถ่ายเอกสารข้อมูลและข้อมูลอื่น ๆ โดยที่คุณไม่รู้ตัวโดยใช้ที่อยู่อีเมลและรหัสผ่านของคุณในแฮ็คนั้น ข่าวดีก็คือ ยังไม่มีรายงานว่ามีสิ่งใดที่เป็นอันตรายออกมาจากแฮ็ค Dropbox, จนถึงตอนนี้ อย่างไรก็ตามนั่นไม่ได้หมายความว่าไม่มีอะไรต้องกังวล.

เกี่ยวกับการแฮ็ค Dropbox

ก่อนอื่นเรามาทำความเข้าใจกัน: แฮ็ค Dropbox ไม่ได้เพิ่งเกิดขึ้นเมื่อสัปดาห์ที่แล้ว ที่อยู่อีเมลและรหัสผ่านมากกว่า 68 ล้านรายการถูกขโมยในแฮ็คใช่ แต่แฮ็คเอง เกิดขึ้นเมื่อ 4 ปีก่อนย้อนกลับไปในปี 2012.

แทนที่จะจินตนาการถึงฉากแฮ็กเกอร์ฮอลลีวูด (ซึ่งส่วนใหญ่มีการแฮ็คผิดมาก) แฮ็คก็มา เนื่องจากข้อผิดพลาดของมนุษย์.

แฮกเกอร์ใช้ชื่อผู้ใช้และรหัสผ่านจากการฝ่าฝืนข้อมูลอื่นเพื่อลงชื่อเข้าใช้บัญชี Dropbox หนึ่งในบัญชีเหล่านี้ เป็นของพนักงาน Dropbox, ผู้ที่ใช้รหัสผ่านเดียวกันสำหรับทั้งไซต์ที่ละเมิดและบัญชี Dropbox ของพวกเขา.

บังเอิญพนักงานคนเดียวกันมีโฟลเดอร์เต็ม เอกสารที่มีที่อยู่อีเมลของบัญชี Dropbox 68,680,741 บัญชี เช่นเดียวกับ รหัสผ่านที่แฮช. เกมตั้งค่าและจับคู่.

1. Dropbox ไม่ได้อยู่คนเดียว LinkedIn ถูกแฮ็คในทำนองเดียวกัน

ย้อนกลับไปในเดือนพฤษภาคม 2559 LinkedIn ประกาศสิ่งที่คล้ายกับการแฮ็ค Dropbox ของสัปดาห์ที่แล้ว พวกเขาขอร้องให้ผู้ใช้ LinkedIn เปลี่ยนรหัสผ่านของพวกเขา "เป็นเรื่องของการปฏิบัติที่ดีที่สุด" หลังจากตระหนักถึงการขโมยชุดอีเมลและรหัสผ่านที่เกิดขึ้น - คุณเดาได้ - ในปี 2012.

หากคุณคลิกที่ลิงก์ในย่อหน้าก่อนหน้าคุณจะไม่พบว่าข้อมูลสูญหายขนาดนี้ ความรู้สึกเร่งด่วนนั้นชัดเจน กับ การปรับปรุงบ่อย ไปยังหน้านั้น.

สิ่งที่เกิดขึ้นก็คือ มากกว่า 117 ล้าน บัญชี LinkedIn ได้รับผลกระทบแม้ว่าอาจเป็นไปได้ว่ามีจำนวนจริง อาจสูงถึง 167 ล้านคน.

2. เหตุใดรหัสผ่านที่แฮ็กจึงเปลี่ยนใหม่ในขณะนี้?

มีการรายงานชุดข้อมูลสำหรับทั้ง Dropbox และ LinkedIn การซื้อขายในเว็บมืดในขณะนี้ (หรือพวกเขานำไปสู่สัปดาห์ที่ผ่านมา).

ชุดของ LinkedIn เริ่มวางขายในราคา $ 2,200 ในขณะที่ Dropbox's มีราคาสูงกว่า $ 1,200 - ทั้งคู่ ค่าของชุดข้อมูลเหล่านี้จะลดลงอีกต่อไป, เมื่อผู้ใช้จำนวนมากเปลี่ยนรหัสผ่านชุดข้อมูลจะมีค่าเพียงเล็กน้อยถึงไม่มีเลย.

แต่ทำไมตอนนี้ สี่ปีหลังจากการแฮ็ก? ที่ใกล้ที่สุดที่ฉันได้รับคำตอบมาจาก Troy Hunt (เขาได้รับการกล่าวถึงค่อนข้างน้อยในโพสต์นี้และอื่น ๆ อีกมากมาย) ผู้เขียนมากเกี่ยวกับความปลอดภัยทางไซเบอร์ ฉันจะพูดในสิ่งที่เขาพูด:

ย่อมมีตัวเร่งปฏิกิริยา แต่มันอาจเป็นสิ่งที่แตกต่างกันมากมาย ในที่สุดผู้โจมตีก็ตัดสินใจที่จะสร้างรายได้ด้วยตัวเองพวกเขาตกเป็นเป้าหมายและสูญเสียข้อมูลหรือทำการแลกเปลี่ยนเพื่อประโยชน์อื่น.

3. การแฮ็กและการทิ้งข้อมูลเกิดขึ้นบ่อยกว่าที่ทุกคนใส่ใจ

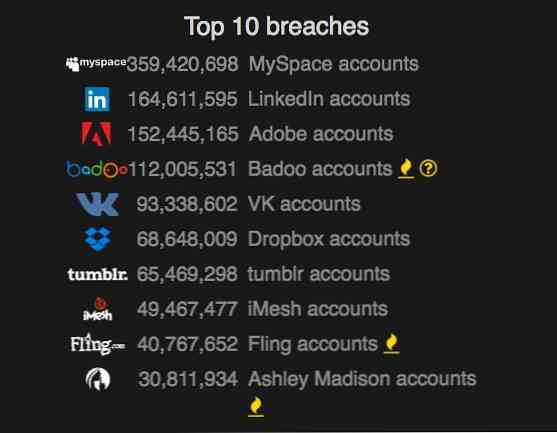

ในขณะที่อ่านเกี่ยวกับการแฮ็ค Dropbox นี้ฉันพบไดเรกทอรีฐานข้อมูล Vigilante.pw ไซต์ที่มีข้อมูลการรั่วไหลของข้อมูล ณ จุดของการเขียนนี้ฐานข้อมูลเต็มมีข้อมูล 1470 ช่องโหว่จำนวนกว่า บัญชีที่ถูกบุกรุก 2 พันล้านบัญชี.

ที่ใหญ่ที่สุดของล็อตคือแฮ็ป Myspace ในปี 2013 แฮ็คนั้นได้รับผลกระทบมากกว่า 350 ล้านบัญชี.

ในไดเรกทอรีเดียวกัน Dropbox 68 ล้านรายการเป็นรายการที่ใหญ่ที่สุดเป็นอันดับเก้าในประวัติศาสตร์ของการทิ้งข้อมูลที่เป็นที่รู้จัก LinkedIn เป็นอันดับที่ห้าแม้ว่าจำนวนนั้นจะได้รับการแก้ไขเป็น 167 ล้าน แต่นั่นจะทำให้เป็นการถ่ายโอนข้อมูลที่ใหญ่เป็นอันดับสองในไดเรกทอรี.

(โปรดทราบว่าวันที่ของข้อมูลดัมพ์สำหรับ Dropbox และ LinkedIn ถูกแสดงรายการเป็น 2012 แทนที่จะเป็น 2016)

อย่างไรก็ตามไม่มีค่าอะไรที่แฮ็คแอชลีย์เมดิสันน่าอับอายและแฮ็ค RockYou ที่เปลี่ยนเกม ไม่ รวมอยู่ในไดเรกทอรี ดังนั้นสิ่งที่เกิดขึ้นจริงที่นั่น ใหญ่กว่า กว่าสิ่งที่คุณเห็นในเว็บไซต์.

haveibeenpwned.com ยังเป็นแหล่งข้อมูลอื่นที่คุณสามารถใช้ดู ความรุนแรงของการแฮ็กและการทิ้งข้อมูลที่ก่อให้เกิดบริการและเครื่องมือออนไลน์.

เว็บไซต์นี้ดำเนินการโดย Troy Hunt ผู้เชี่ยวชาญด้านความปลอดภัยซึ่งเขียนเกี่ยวกับการละเมิดข้อมูลและปัญหาด้านความปลอดภัยเป็นประจำรวมถึงเกี่ยวกับการแฮ็ค Dropbox ล่าสุด หมายเหตุ: เว็บไซต์นี้ยังมาพร้อมกับเครื่องมือการแจ้งเตือนฟรีที่จะแจ้งเตือนคุณหากอีเมลใด ๆ ของคุณถูกบุกรุก.

คุณจะสามารถค้นหารายการเว็บไซต์ที่รับจำนำซึ่งข้อมูลดังกล่าวถูกรวมเข้ากับเว็บไซต์ นี่คือรายการของการละเมิด 10 อันดับแรก (ดูที่ตัวเลขเหล่านั้นทั้งหมด) ค้นหารายชื่อเต็มได้ที่นี่.

ยังอยู่กับฉัน มันแย่ลงมาก.

4. การละเมิดข้อมูลทุกครั้งทำให้แฮ็คเกอร์ดีขึ้นเมื่อถอดรหัสรหัสผ่าน

โพสต์นี้เมื่อ Ars Technica โดย Jeremi Gosney แคร็กเกอร์รหัสผ่านมืออาชีพคุ้มค่าที่จะอ่าน เรื่องย่อของมันก็คือ ยิ่งมีการรั่วไหลของข้อมูลมากเท่าไรก็จะยิ่งทำให้แฮ็กเกอร์แตกได้ง่ายขึ้นเท่านั้น อนาคต รหัสผ่าน.

การแฮ็ค RockYou เกิดขึ้นอีกครั้งในปี 2009: รหัสผ่าน 32 ล้านข้อความในข้อความธรรมดาถูกรั่วและแครกเกอร์รหัสผ่านได้ตรวจสอบภายในว่าผู้ใช้สร้างและใช้รหัสผ่านอย่างไร.

นั่นคือแฮ็คที่แสดงหลักฐาน คิดว่าเราให้รหัสผ่านน้อยแค่ไหน เช่น. 123456, ผมรักคุณ, รหัสผ่าน. แต่ที่สำคัญกว่า:

RockYou ฝ่าฝืนการถอดรหัสรหัสผ่าน.

รับ 32 ล้านรหัสผ่าน unhashed, unsalted และไม่มีการป้องกัน upped เกมสำหรับแคร็กเกอร์รหัสผ่านมืออาชีพ เพราะแม้ว่าพวกเขาจะไม่ได้เป็นคนที่กระทำการฝ่าฝืนข้อมูลตอนนี้พวกเขาก็พร้อมมากขึ้นกว่าที่เคยถอดรหัสแฮชรหัสผ่านเมื่อมีการถ่ายโอนข้อมูลเกิดขึ้น รหัสผ่านที่ได้รับจากการแฮ็ค RockYou ได้อัปเดตรายการโจมตีพจนานุกรมด้วยรหัสผ่านจริงที่ผู้คนใช้ในชีวิตจริงซึ่งมีส่วนสำคัญอย่างยิ่งเร็วขึ้นและมีประสิทธิภาพมากขึ้นในการถอดรหัส.

การละเมิดข้อมูลที่ตามมา จะมา: Gawker, eHarmony, Stratfor, Zappos, Evernote, LivingSocial - และด้วย อัพเกรดฮาร์ดแวร์บางอย่าง, มันเป็นไปได้สำหรับผู้แต่ง (หลังจากร่วมมือกับทีมงานที่เกี่ยวข้องกับอุตสาหกรรมบางอย่าง) ในการถอดรหัส รหัสผ่าน LinkedIn 173.7 ล้านรายการ ในเพียง 6 วัน (ที่ 98% ของชุดข้อมูลแบบเต็ม) ความปลอดภัยมากเหลือเกิน?

5. รหัสผ่านการแฮช - พวกเขาช่วยได้หรือไม่?

มีแนวโน้มว่าไซต์ที่เคยประสบปัญหาข้อมูลรั่วไหลเพื่อนำคำมาใช้ รหัสผ่านที่แฮชรหัสผ่านเค็มอัลกอริทึมแฮช และคำอื่น ๆ ที่คล้ายกันราวกับจะบอกคุณว่ารหัสผ่านของคุณคือ การเข้ารหัส, และบัญชีของคุณจะปลอดภัย (วุ้ย) ดี…

ถ้าคุณต้องการที่จะเข้าใจอะไร hashing และ เกลือ คือพวกเขาทำงานอย่างไรและพวกเขาแตกได้อย่างไรนี่เป็นบทความที่ดีในการอ่าน.

ความเสี่ยงของการทำให้แนวคิดง่ายขึ้นนี่คือ:

- อัลกอริธึมแฮช เปลี่ยนรหัสผ่านเพื่อป้องกัน อัลกอริทึมปิดบังรหัสผ่านเพื่อให้บุคคลภายนอกไม่สามารถจดจำได้ง่าย อย่างไรก็ตามแฮชสามารถถอดรหัสได้ด้วยการโจมตีแบบพจนานุกรม (ซึ่งเป็นจุดที่ 6 เข้ามา) และการโจมตีแบบดุเดือด.

- เกลือ เพิ่มสตริงแบบสุ่มให้กับรหัสผ่านก่อนที่จะถูกแฮช วิธีนี้แม้ว่ารหัสผ่านเดียวกันจะถูกแฮชสองครั้งผลลัพธ์จะแตกต่างกันเนื่องจากเกลือ.

กลับมาที่แฮ็ค Dropbox, ครึ่งหนึ่งของรหัสผ่านอยู่ภายใต้แฮช SHA-1 (ไม่รวมเกลือซึ่งทำให้พวกเขาไม่สามารถถอดรหัสได้) ในขณะที่อีกครึ่งหนึ่งอยู่ภายใต้แฮช bcrypt.

มิกซ์นี้ หมายถึงการเปลี่ยนจาก SHA-1 เป็น bcrypt, ซึ่งเป็นการก้าวไปข้างหน้าในเวลานี้เนื่องจาก SHA1 อยู่ในระหว่างที่จะถูกยกเลิกในปี 2560 จะถูกแทนที่ด้วย SHA2 หรือ SHA3.

ที่กล่าวมาเป็นสิ่งสำคัญที่จะต้องเข้าใจว่า "การแฮ็กเป็นนโยบายการประกัน" ที่ทำให้แฮ็กเกอร์และแครกเกอร์ช้าลง แม้ว่าการป้องกันเพิ่มเติมเหล่านี้จะทำให้รหัสผ่าน "ยากที่จะถอดรหัส", ไม่ได้หมายความว่าพวกมันเป็นไปไม่ได้ที่จะแตก.

ที่ดีที่สุดคร่ำครวญและเกลือเพียง ซื้อเวลาของผู้ใช้, พอที่จะเปลี่ยนรหัสผ่านเพื่อป้องกันการเข้ายึดครองบัญชีของพวกเขา.

6. ผลพวงจากการแฮ็ก (การรั่วไหลของข้อมูล)

(1) แฮ็คอาจมีลักษณะที่ไม่เป็นอันตรายเช่นแฮ็ค Dropbox หรือมีผลทำลายล้างเช่นแอชลีย์เมดิสันเจาะข้อมูล.

ในระยะหลังข้อมูล 25GB รวมถึงที่อยู่ที่บ้านธุรกรรมบัตรเครดิตและประวัติการค้นหาของผู้ใช้ของพวกเขารั่วไหลออกมา เนื่องจากลักษณะของเว็บไซต์มีหลายกรณีของการทำให้อายสาธารณะ, แบล็กเมล์, กรรโชก, หย่าร้างและแม้แต่การฆ่าตัวตาย.

แฮ็คยังเปิดเผยการสร้างบัญชีปลอมและการใช้แชทเพื่อล่อลวงลูกค้าที่ชำระเงินเพื่อลงทะเบียนบัญชี.

(2) Hacks ยัง แสดงความไม่แยแสของเราในการเลือกรหัสผ่าน - นั่นคือจนกว่าจะมีการฝ่าฝืนเกิดขึ้น.

เราได้สร้างสิ่งนี้ขึ้นเมื่อพูดถึงการฝ่าฝืน RockYou ใน # 4 หากคุณมีข้อมูลสำคัญจำนวนมากลอยอยู่บนเว็บมันเป็นความคิดที่ดี ใช้แอพจัดการรหัสผ่าน. และ เปิดใช้งานการรับรองความถูกต้องสองขั้นตอน. และ อย่าใช้รหัสผ่านซ้ำที่มีการละเมิดข้อมูล. และให้แน่ใจว่าคนอื่น ๆ ที่คุณทำงานด้วย ใช้มาตรการความปลอดภัยเดียวกัน.

หากคุณต้องการดำเนินการขั้นตอนต่อไปให้ลงทะเบียนเครื่องมือแจ้งเตือนที่จะแจ้งเตือนคุณเมื่ออีเมลของคุณเกี่ยวข้องกับการละเมิดข้อมูล.

(3) Hacks แสดงเว็บไซต์ ไม่แยแสกับการปกป้องรหัสผ่านของผู้ใช้ และข้อมูล.

ในกรณีของ Dropbox vs LinkedIn คุณจะเห็นว่า Dropbox นั้น เอาดีกว่ามาตรการที่คำนวณได้มากขึ้นเพื่อลดความเสียหาย จากการละเมิดข้อมูลเช่นนี้.

Dropbox ใช้วิธีการแฮชที่ดีกว่าและดีกว่าส่งอีเมลไปยังผู้ใช้แจ้งให้พวกเขาเปลี่ยนรหัสผ่านโดยเร็วที่สุดเสนอการรับรองความถูกต้องด้วยสองปัจจัยและ Universal 2nd Factor (U2F) ซึ่งใช้คีย์ความปลอดภัยและทำการเปลี่ยนแปลงนโยบายพนักงาน ใช้ 1Password เพื่อจัดการรหัสผ่านของพวกเขารหัสผ่านบัญชีองค์กรไม่สามารถนำกลับมาใช้อีกต่อไปและระบบภายในทั้งหมดอยู่ใน 2FA).

สำหรับรายละเอียดของสิ่งที่ LinkedIn ทำในบทความนี้อาจเป็นการอ่านที่ละเอียดและเหมาะสมกว่า.

ห่อ

หากต้องการเปิดเผยการเรียนรู้เกี่ยวกับสิ่งทั้งหมดนี้เพียงแค่ศึกษาจากการแฮ็ค Dropbox นั้นเป็นประสบการณ์ที่น่าเกรงขาม เราประชากรทั่วไป, ดูถูกดูแคลนอย่างมากความต้องการรหัสผ่านที่ไม่ซ้ำและแข็งแกร่ง แม้ว่าจะถูกบอกหลาย ๆ ครั้งว่าจะไม่แชร์หรือทำซ้ำรหัสผ่านหรือใช้คำในพจนานุกรม.

หากข้อมูลของคุณได้รับผลกระทบจากการแฮ็ค Dropbox โปรดใช้ความระมัดระวังที่จำเป็นเพื่อรักษาความปลอดภัยข้อมูลส่วนบุคคลของคุณ. ใส่ความพยายามในรหัสผ่านของคุณ หรือ รับเครื่องมือจัดการรหัสผ่าน. โอ้และบันทึกทับกล้องแล็ปท็อปหรือเว็บแคมของคุณเมื่อไม่ได้ใช้งาน คุณไม่สามารถระวังตัวมากเกินไป.

(รูปภาพปกผ่าน GigaOm)