การสูญเสียฮาร์ดแวร์ของคุณไม่ดีพอ แต่เกิดอะไรขึ้นกับข้อมูลส่วนบุคคลของคุณ ขโมยกับโทรศัพท์แท็บเล็ตหรือแล็ปท็อปของคุณสามารถเข้าถึงแอพและไฟล์ของคุณได้หรือไม่? ขึ้นอยู่กับอุปกรณ์ที่คุณหลงทาง แต่พีซี Windows ส่วนใหญ่ไม่ได้เข้ารหัส. ขโมยสามารถลบอุปกรณ์ของคุณได้ตลอดเวลาและใช้งานต่อไปจนกว่าคุณจะเปิดใช้งานบางอย่างเช่นล็อคการเปิดใช้งานบน iPhone หรือ iPad แต่พวกเขาไม่สามารถรับข้อมูลส่วนบุคคลของคุณได้หากหน่วยเก็บข้อมูลของอุปกรณ์ของคุณถูกเข้ารหัส. iPhone และ iPads iPhone และ iPads ของ Apple ได้รับการเข้ารหัสอย่างปลอดภัยโดยค่าเริ่มต้น ขโมยจะไม่สามารถปลดล็อกโทรศัพท์ของคุณได้หากไม่มีรหัสผ่าน แม้ว่าปกติแล้วคุณจะลงชื่อเข้าใช้ด้วย Touch ID หรือ Face ID แต่โทรศัพท์ของคุณจะปลอดภัยด้วยรหัสผ่าน. แน่นอนถ้าคุณตั้งค่า...

บทความทั้งหมด - หน้า 170

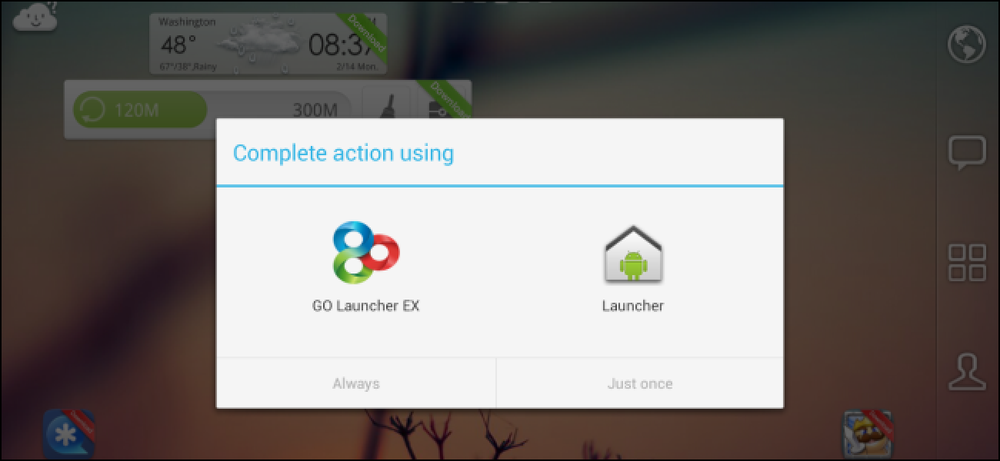

หนึ่งในหลาย ๆ วิธีที่คุณสามารถกำหนดค่าหน้าจอหลักของ Android ได้ด้วยการแทนที่ทั้งหมด นักพัฒนา Android สามารถสร้างซอฟต์แวร์ของตนเองเพื่อแทนที่หน้าจอหลักของคุณ - หน้าแรกของ Facebook เป็นเพียงหนึ่งในตัวเลือกมากมาย. ตัวเรียกใช้งาน Android ที่กำหนดเองส่วนใหญ่ในปัจจุบันมุ่งเน้นที่การให้ตัวเลือกเปลี่ยนธีมและไอคอนของหน้าจอหลักของคุณ ด้วยการเปิดตัว Facebook Home ผู้พัฒนาอาจมีความคิดสร้างสรรค์มากขึ้นในการนำเสนอทางเลือกในหน้าจอหลักของ Android. หน้าจอหลักของ Android ทำงานอย่างไร เมื่อคุณกดปุ่มโฮมบนโทรศัพท์หรือแท็บเล็ต Android คุณจะเห็นหน้าจอหลักของคุณซึ่งเต็มไปด้วยทางลัดแอพและวิดเจ็ตที่คุณวางไว้ อย่างไรก็ตามปลดล็อกบนแพลตฟอร์มมือถือที่แข่งขันกันเช่น Apple iOS และ...

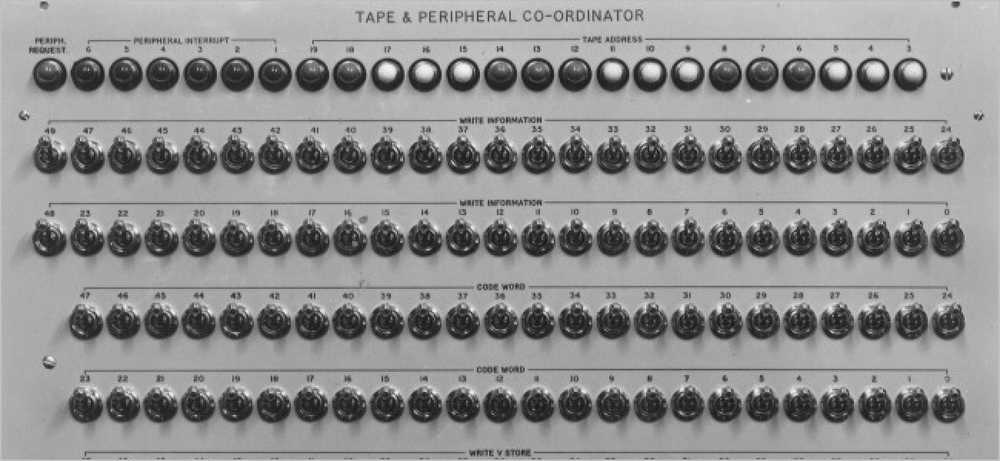

คอมพิวเตอร์เคยอยู่กับเรามาระยะหนึ่งแล้ว แต่ก่อนที่ระบบปฏิบัติการยุคใหม่จะมาถึงระบบอะไรที่ทำให้ระบบคอมพิวเตอร์ยุคแรก ๆ ใช้งานได้? โพสต์ SuperUser Q&A โพสต์นำผู้อ่านอยากรู้อยากเห็นในการเดินทางย้อนเวลา. เซสชั่นคำถามและคำตอบในวันนี้มาถึงเราด้วยความอนุเคราะห์จาก SuperUser - แผนกย่อยของ Exchange Exchange ซึ่งเป็นกลุ่มที่ขับเคลื่อนด้วยชุมชนของเว็บไซต์ถาม - ตอบ. ภาพถ่ายจาก Bulletin ของสมาคมอนุรักษ์คอมพิวเตอร์. คำถาม SuperUser reader nEw gUy ต้องการทราบว่าอะไรที่ใช้ในการทำให้ระบบคอมพิวเตอร์ทำงานก่อนที่ระบบปฏิบัติการสมัยใหม่จะเข้ามา: ระบบปฏิบัติการเป็นพื้นฐานสำหรับการคำนวณที่ทันสมัย แต่ก่อนหน้านี้สิ่งที่ใช้ในระบบคอมพิวเตอร์เพื่อให้ทำงานได้? สิ่งที่ใช้ในการทำให้ระบบคอมพิวเตอร์ทำงานก่อนระบบปฏิบัติการสมัยใหม่ที่เราคุ้นเคยในปัจจุบัน? คำตอบ...

ดูเหมือนว่าอินเทอร์เน็ตนั้นอุดมสมบูรณ์พร้อมกับการคาดเดาเกี่ยวกับรูปแบบที่ผู้สืบทอดของ Web 2.0 จะใช้. พวกเราใกล้จะถึงยุคใหม่สำหรับอินเทอร์เน็ตแล้วหรือยัง? Web 3.0 จะเป็นการเปลี่ยนแปลงครั้งใหญ่หรือไม่และคุณลักษณะกลางของมันจะเป็นเช่นไร? คำถามจำนวนมากต้องการคำตอบ แต่ในขณะนี้ผู้ใช้เว็บสามารถพึ่งพาการคาดเดาที่มีการศึกษาสูงว่า Web 3.0 จะเป็นอย่างไรในท้ายที่สุด ก่อนที่จะพิจารณาแนวคิดเกี่ยวกับความก้าวหน้าของ Web 3.0 จะมีประโยชน์ในการเตือนตัวเองเกี่ยวกับคุณสมบัติหลักของ Web 2.0. เว็บ 2.0 Web 2.0 ล่วงหน้าจาก Web 1.0 ได้อย่างไร ในขณะที่เว็บ 1.0 เป็นแหล่งเก็บข้อมูลและคลังข้อมูลมากกว่า...

เมื่อใดก็ตามที่คุณดาวน์โหลดไฟล์ใด ๆ ลงในฮาร์ดไดรฟ์ของคุณผ่านเบราว์เซอร์ Windows จะติดธงโดยอัตโนมัติว่ามาจากอินเทอร์เน็ตและอาจเป็นอันตราย ดังนั้นเมื่อคุณเปิดไฟล์ตามลำดับ Windows จะเตือนคุณด้วยกล่องโต้ตอบหรือป้องกันไฟล์จากการดำเนินการทั้งหมดจนกว่าคุณจะทำเครื่องหมายว่าปลอดภัย. คุณเคยสงสัยหรือไม่ว่า Windows ติดตามการตั้งค่าสถานะนี้บนไฟล์เหล่านี้ได้อย่างไรคุณสามารถนำออก (เป็นกลุ่ม) ได้อย่างง่ายดายในไฟล์ที่คุณรู้ว่ามีความปลอดภัยและ / หรือเพิ่มการตั้งค่าสถานะนี้ (พร้อมการป้องกัน) ใด ไฟล์? Windows ติดตามการดาวน์โหลดจากสถานะอินเทอร์เน็ตอยู่ที่ไหน? พิจารณาสองไฟล์ต่อไปนี้ซึ่งทั้งสองอย่างเป็นสำเนาของไฟล์ติดตั้งที่ดาวน์โหลดมาสำหรับ XML Notepad ของ Microsoft 2007 แม้ว่าไฟล์แต่ละไฟล์จะมีชื่อแตกต่างกัน (ตัวเลขที่ 1 และ...

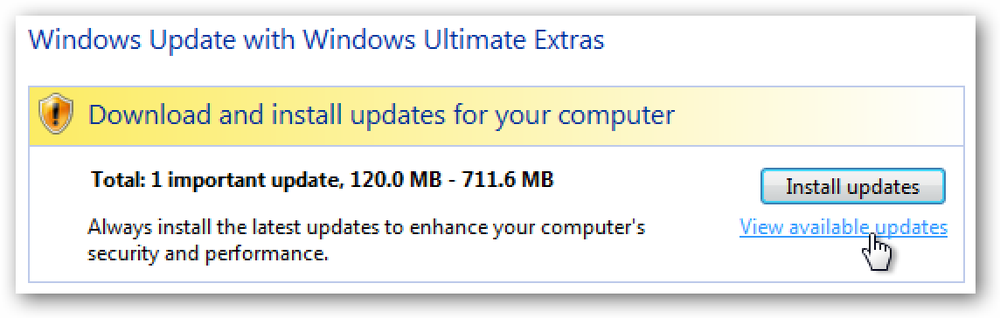

คุณเคยได้ยินข่าว: Microsoft เปิดตัว Windows Vista Service Pack 1 เมื่อวานนี้ ดังนั้นสิ่งที่มีความหมายสำหรับฉันและฉันจะติดตั้งอีกครั้งได้อย่างไร? การเปลี่ยนแปลงที่สำคัญคืออะไร? การเปลี่ยนแปลงส่วนใหญ่ใน SP1 อยู่ภายใต้ประทุน แต่คุณควรสังเกตการเปลี่ยนแปลงเหล่านี้ทันที: ความเร็วในการคัดลอกไฟล์ดีขึ้น. มีการแจ้งเตือน UAC ไม่มากเมื่อทำการเปลี่ยนแปลงโฟลเดอร์ที่ต้องการสิทธิ์ผู้ดูแลระบบ. ปุ่มค้นหาจะถูกลบออกจากเมนูเริ่มต้น. Windows รุ่นที่ไม่ใช่ของแท้ไม่มีการปิดใช้งานอย่างสมบูรณ์อีกต่อไป แต่จะแสดงเฉพาะข้อความที่น่ารำคาญ. มีการแก้ไขและปรับปรุงจำนวนมากใน Service Pack 1 และฉันแนะนำให้คุณอัพเกรดเป็นอย่างยิ่ง สำหรับรายละเอียดเพิ่มเติมเกี่ยวกับสิ่งที่เปลี่ยนแปลงไปให้ดูบทความของ Microsoft....

เมื่อใดก็ตามที่คุณได้รับอีเมลจะมีมากกว่านั้นมากพอสมควร แม้ว่าโดยทั่วไปคุณจะสนใจเพียงแค่จากที่อยู่บรรทัดหัวเรื่องและเนื้อหาของข้อความ แต่ยังมีข้อมูลอีกมากมาย "ภายใต้ประทุน" ของอีเมลแต่ละฉบับซึ่งสามารถให้ข้อมูลเพิ่มเติมมากมายแก่คุณ. ทำไมต้องมองหัวอีเมล? นี่เป็นคำถามที่ดีมาก ส่วนใหญ่คุณไม่จำเป็นต้องทำเว้นแต่: คุณสงสัยว่าอีเมลนั้นเป็นจดหมายหลอกลวงหรืออีเมลหลอกลวง คุณต้องการดูข้อมูลเส้นทางในเส้นทางของอีเมล คุณเป็นคนที่มีความอยากรู้อยากเห็น ไม่ว่าจะด้วยเหตุผลใดก็ตามการอ่านส่วนหัวของอีเมลนั้นง่ายมากและสามารถเปิดเผยได้อย่างชัดเจน. บทความหมายเหตุ: สำหรับภาพหน้าจอและข้อมูลของเราเราจะใช้ Gmail แต่ไคลเอนต์อีเมลอื่นทุกรายควรให้ข้อมูลเดียวกันนี้เช่นกัน. การดูส่วนหัวอีเมล ใน Gmail ดูอีเมล สำหรับตัวอย่างนี้เราจะใช้อีเมลด้านล่าง. จากนั้นคลิกลูกศรที่มุมบนขวาและเลือกแสดงต้นฉบับ. หน้าต่างผลลัพธ์จะมีข้อมูลส่วนหัวของอีเมลเป็นข้อความล้วน. หมายเหตุ: ในข้อมูลส่วนหัวของอีเมลทั้งหมดที่ฉันแสดงด้านล่างฉันได้เปลี่ยนที่อยู่ Gmail ของฉันเพื่อแสดงเป็น [email protected] และที่อยู่อีเมลภายนอกของฉันเพื่อแสดงเป็น [email protected]...

ดูเหมือนว่าทุก บริษัท เทคโนโลยีภายใต้ดวงอาทิตย์กำลังทำงานกับผู้ช่วยที่ควบคุมด้วยเสียงเพื่อต่อต้านผู้ช่วยของ Google, Alexa ของ Amazon และ Siri ของ Apple รุ่นตราสินค้าของซัมซุงได้รับการส่งเสริมจากส่วนแบ่งการตลาดสมาร์ทโฟนที่สูงของ บริษัท และการรวมปุ่มฮาร์ดแวร์เพิ่มเติมเข้าไว้ในรุ่นล่าสุด แต่สิ่งที่ทุกคนสามารถทำได้ Bixby และแตกต่างจากคู่แข่งในอดีตอย่างไร? สามารถเริ่มต้นได้ด้วยปุ่ม (หรือเสียงของคุณ) เช่นเดียวกับ Siri, Alexa และผู้ช่วยของ Google Bixby สามารถทำงานกับคำสั่งเสียงได้ แต่ Hi Bixby ที่ไม่ได้รับความนิยมนั้นแตกต่างจากผู้อื่นแม้ว่าบริการจะได้รับปุ่มฮาร์ดแวร์เฉพาะบน...